Por que o discurso de ódio nas redes sociais é o novo suicídio profissional

31/03/2019

4 lições de “Game of Thrones” para os líderes

22/05/2019Uma investigação conjunta da Kaspersky Lab com o CERT de Moçambique identificou mais de cinco mil vítimas de clonagem de chip no Brasil por um grupo brasileiro de cibercriminosos. Várias dessas fraudes chegam a gerar R$ 10 mil de prejuízo às vítimas.

O crime é feito pelo chamado SIM swap, uma forma legal de transferir um número de telefone de um chip a outro e que é feito pelas próprias operadoras. A fraude é realizada quando os criminosos entram em contato com as operadoras, se passando pelo cliente, e solicitam a transferência do número.

Antes disso, os criminosos coletam os dados das vítimas por meio de phishing, engenharia social, vazamentos de bancos de dados ou até mesmo a partir de empresas de marketing. Depois disso, ligam na operadora informando que precisam transferir o número para o novo chip. A vítima fica sem acesso à rede e o criminoso passa a receber as ligações e SMS no novo chip.

Há casos ainda de funcionários corruptos dentro da operadora venderem a troca aos criminosos ou de o próprio empregado ser vítima de phishing e ter suas senhas de acesso ao sistema comprometidos, o que facilita ainda mais o serviço dos fraudadores.

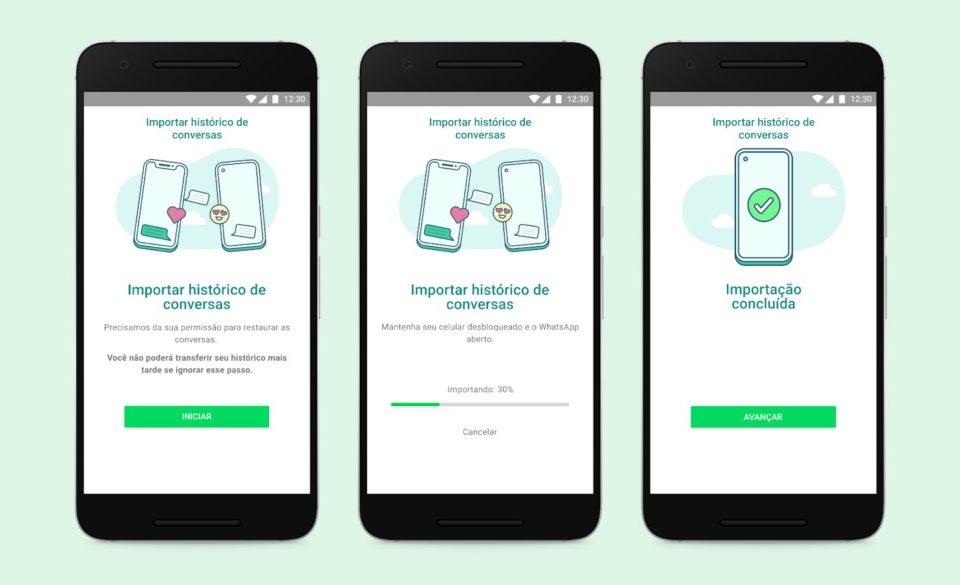

Com o chip da vítima invalidado e o do criminoso ativo, o acesso às contas de internet é simples: mesmo se ela tiver a autenticação em duas etapas, basta solicitar a recuperação de senha via código SMS e pronto. O próprio WhatsApp só precisa do número de telefone e um código recebido via SMS para ser configurado. Em alguns casos, dá até para baixar o backup da vítima e ver todas as conversas anteriores ao ataque.

Depois de se passarem pelo cliente da operadora e efetuarem a transferência do número, os criminosos se passam pelas próprias vítimas para amigos e familiares solicitando o dinheiro “emprestado”.

“O interesse dos cibercriminosos nas fraudes de SIM swap é tão grande que alguns até vendem este serviço para outros criminosos. Os fraudadores atiram em todas as direções; os ataques podem ser direcionados ou não, mas qualquer pessoa pode ser vítima. Tudo o que o criminoso precisa é do número do celular”, explica Fabio Assolini, analista sênior de segurança da Kaspersky Lab e corresponsável pela pesquisa.

Em Moçambique, um golpe causou o prejuízo de 50 mil dólares a um empresário. No Brasil, o valor já chegou a ser de R$ 80 mil, de acordo com a Polícia Civil do Ceará, e afetou cerca de 20 políticos do país.

Autenticação em duas etapas

A autenticação em duas etapas é mais que necessária para todos os usuários da internet hoje. Ela garante uma camada a mais de segurança caso a senha do usuário seja descoberta. Para Assolini, extinguir a verificação em duas etapas via SMS é o melhor caminho a seguir.

“Isso é particularmente verdadeiro quando falamos de Internet Banking. Quando os serviços financeiros pararem de usar esse tipo de autenticação, os golpistas irão focar em outras coisas, como redes sociais, serviços de e-mail e mensageiros instantâneos para continuar roubando”, conclui Assolini.

A Kaspersky recomeda usar alternativas como o Google Authenticator, Authy ou 1Password para gerar códigos de verificação. O Google permite que você transforme seu Android em uma chave física, o que é mais seguro (já que é necessário tê-la fisicamente).

No exemplo do PayPal, que armazena cartões de crédito para compras online, é possível configurar um aplicativo para gerar os códigos de verificação, mas o serviço oferece a opção de autenticação via SMS como backup (!) em vez de fornecer códigos de backup que possam ser armazenados em um local seguro, como o Google faz.

É recomendado também ativar a autenticação em duas etapas no WhatsApp. Assim, um PIN de seis dígitos é solicitado em toda nova configuração do aplicativo.

A Kaspersky também recomenda que o usuário remova seu telefone de listas de aplicativos que identificam chamadas. A partir delas, os golpistas também podem encontrar seu número a partir do seu nome.

Fique atento: se perceber que ficou sem sinal da operadora — principalmente em uma área que você conhece e sabe que tem sinal — desconfie. Normalmente as operadoras enviam uma mensagem ao cliente informando que a transferência foi solicitada. Não garante a solução do problema, mas pode evitar danos maiores.

Via Tecnoblog